基于 ChatTempMail API 的 MCP (模型上下文协议)服务器,提供临时邮箱地址管理功能。

功能特点

邮箱地址管理

- ✅ 获取可用域名

- ✅ 创建临时邮箱地址

- ✅ 显示邮箱地址列表

- ✅ 删除邮箱地址

消息管理

- ✅ 获取邮箱地址的消息列表

- ✅ 显示消息详细内容

- ✅ 删除消息

Webhook 设置

- ✅ 获取 Webhook 设置

- ✅ 配置 Webhook 设置

安装和使用方法

1. 获取 API 密钥

- 访问 chat-tempmail.com

- 注册账户后登录

- 在个人资料页面创建 API 密钥

2. 在 MCP 客户端中设置

请在 Claude Desktop 或 Cursor 等支持 MCP 的应用程序配置文件中添加设置。请务必将 API 密钥设置为环境变量:

从源代码安装:

{

"mcpServers": {

"tempmail": {

"command": "npx",

"args": [

"--from",

"git+https://github.com/Selenium39/mcp-server-tempmail.git",

"mcp-server-tempmail"

],

"env": {

"TEMPMAIL_API_KEY": "your-api-key-here",

"TEMPMAIL_BASE_URL": "https://chat-tempmail.com"

}

}

}

}

从包管理器安装:

{

"mcpServers": {

"tempmail": {

"command": "npx",

"args": ["mcp-server-tempmail"],

"env": {

"TEMPMAIL_API_KEY": "your-api-key-here",

"TEMPMAIL_BASE_URL": "https://chat-tempmail.com"

}

}

}

}

⚠️ 重要:

- 请将

your-api-key-here替换为您在 chat-tempmail.com 获取的实际 API 密钥 TEMPMAIL_BASE_URL是可选的,如果不指定,默认为https://chat-tempmail.com

3. 重启应用程序

设置完成后,重启相应的 MCP 客户端应用程序即可使用。

MCP 工具说明

邮箱地址管理工具

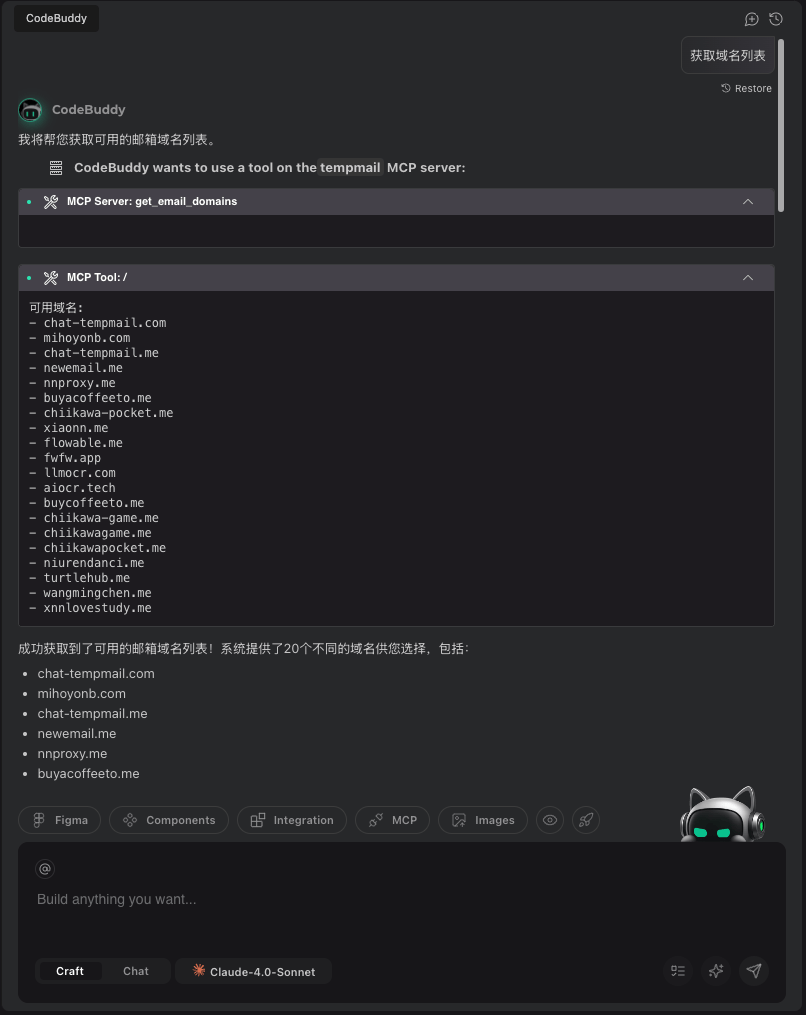

get_email_domains

获取系统内所有可用的邮箱域名。

参数: 无参数

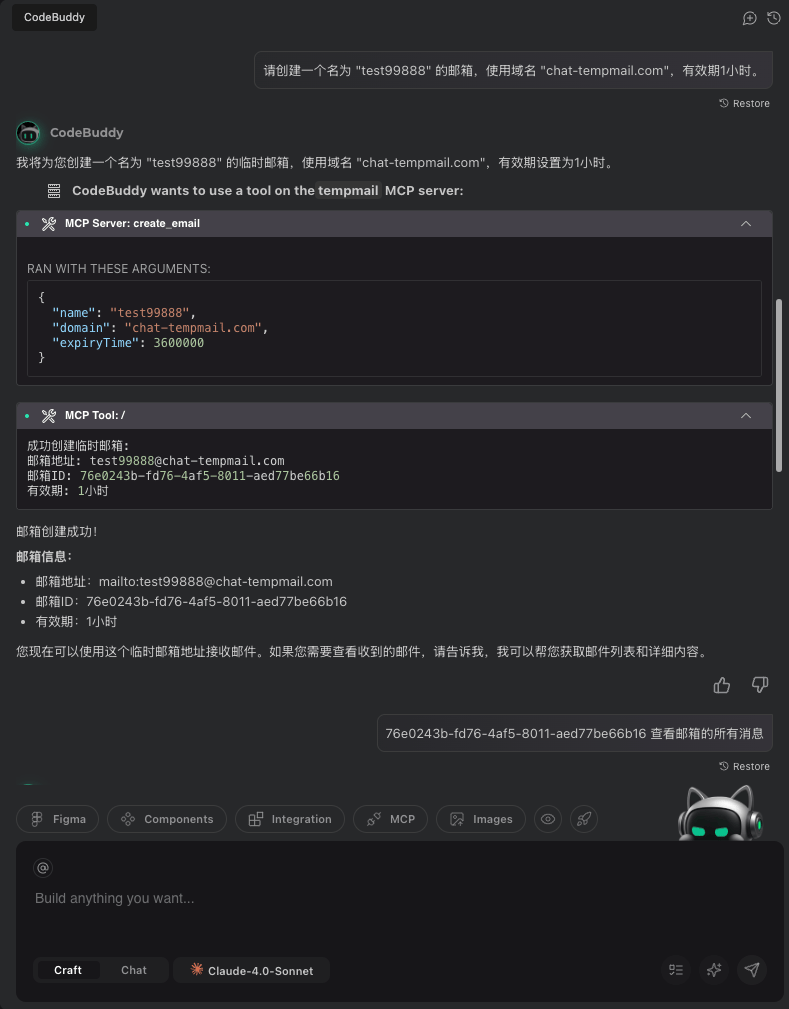

create_email

创建新的临时邮箱地址。

参数:

name(必需):邮箱地址前缀名domain(必需):邮箱域名-

expiryTime(必需):有效期,选项:3600000- 1 小时86400000- 1 天259200000- 3 天0- 永久

list_emails

获取账户内所有邮箱地址。

参数:

cursor(可选):分页游标

delete_email

删除指定邮箱地址。

参数:

emailId(必需):邮箱地址 ID

消息管理工具

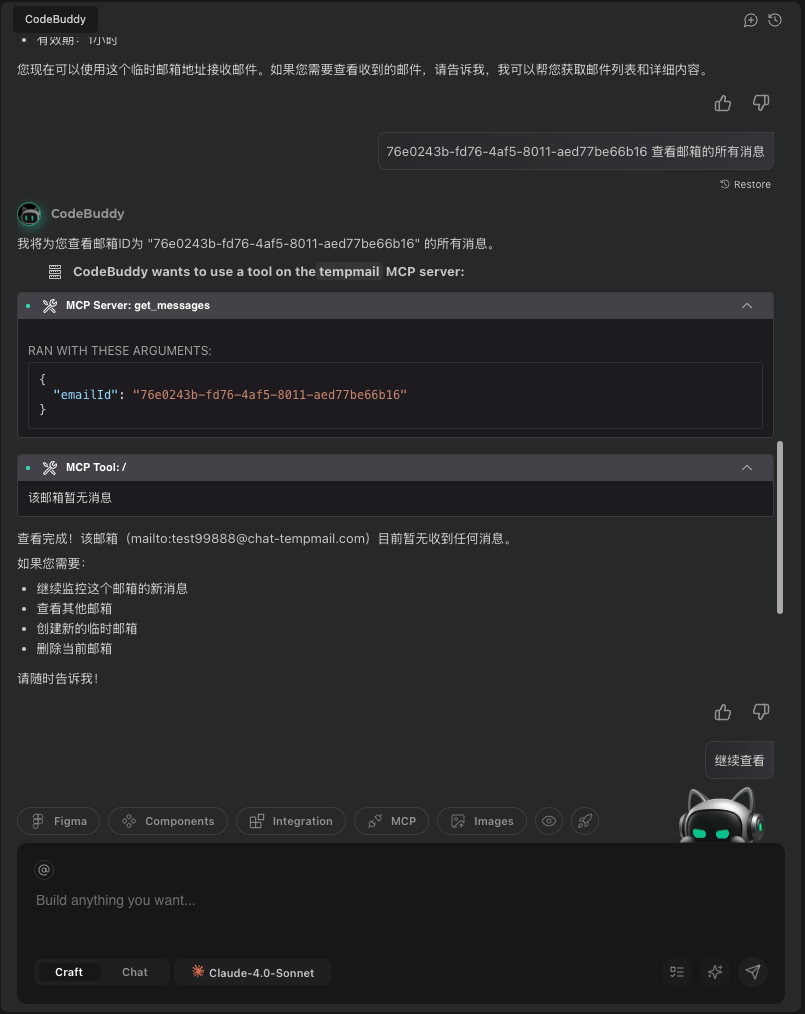

get_messages

获取指定邮箱地址的所有消息。

参数:

emailId(必需):邮箱地址 IDcursor(可选):分页游标

get_message_detail

获取指定消息的详细内容。

参数:

emailId(必需):邮箱地址 IDmessageId(必需):消息 ID

delete_message

删除指定消息。

参数:

emailId(必需):邮箱地址 IDmessageId(必需):消息 ID

Webhook 设置工具

get_webhook_config

获取当前 webhook 设置信息。

参数: 无参数

set_webhook_config

设置或更新 webhook 设置。

参数:

url(必需):Webhook URL 地址enabled(必需):是否启用 Webhook

使用示例

获取可用域名

请获取所有可用的邮箱域名。

创建临时邮箱地址

请创建一个名为"test"的邮箱地址,使用域名"chat-tempmail.com",有效期为 1 小时。

显示邮箱地址的消息

请显示邮箱地址 ID "c2c4f894-c672-4d5b-a918-abca95aff1f7"的所有消息。

显示消息详情

请显示邮箱地址 ID "c2c4f894-c672-4d5b-a918-abca95aff1f7"的消息 ID "fd13a8df-1465-4fbc-a612-ca7311c31ff2"的详细内容。

实际使用场景

1. 自动化测试和开发

场景: 测试应用程序中的邮箱验证流程

1. 为测试创建临时邮箱

2. 在应用程序的注册流程中使用邮箱

3. 监控验证邮件

4. 自动提取验证码

5. 完成验证过程

AI 命令示例:

请创建一个名为"test-user"的临时邮箱,有效期为 1 小时,然后监控任何传入的邮件并提取任何验证码。

2. API 集成测试

场景: 测试需要邮箱验证的第三方服务

1. 为 API 测试生成临时邮箱

2. 在服务注册中使用邮箱

3. 监控确认邮件

4. 提取 API 密钥或访问令牌

5. 清理临时资源

3. 开发过程中的隐私保护

场景: 在开发和测试过程中保护您的真实邮箱

1. 为不同的测试场景创建临时邮箱

2. 在开发环境中使用它们

3. 监控邮件流程而不暴露个人数据

4. 自动清理过期的邮箱

安全风险和最佳实践

将任何数据源连接到 LLM 都存在固有风险,特别是当它存储敏感数据时。ChatTempMail 也不例外,因此了解您应该注意的风险以及可以采取的额外预防措施来降低这些风险非常重要。

提示注入

LLM 特有的主要攻击向量是提示注入,其中 LLM 可能被欺骗执行用户内容中的不可信命令。

重要提示:大多数 MCP 客户端(如 Cursor )要求您在运行每个工具调用之前手动接受。我们建议您始终保持此设置启用,并在执行工具调用之前始终查看详细信息。

建议

为了降低使用 ChatTempMail MCP 服务器的安全风险,我们建议采用以下最佳实践:

不要连接到生产数据: 使用 MCP 服务器处理测试数据,而不是生产数据。LLM 在帮助设计和测试应用程序方面非常出色,因此在安全环境中利用它们,而不暴露真实数据。

不要给客户使用: MCP 服务器在您的开发者权限上下文中运行,因此不应给您的客户或最终用户使用。相反,将其作为内部开发者工具使用,帮助您构建和测试应用程序。

API 密钥保护: 将 API 密钥安全地存储在环境变量中,永远不要在公共存储库或客户端代码中暴露它们。

定期清理: 设置过期邮箱的自动清理,并定期删除未使用的临时邮箱。

监控使用情况: 监控 API 使用情况以发现可疑活动,并实施适当的错误处理和重试逻辑。

支持的 MCP 客户端

ChatTempMail MCP 服务器与以下支持 MCP 的客户端兼容:

- Cursor

- Windsurf (Codium)

- Visual Studio Code (Copilot)

- Cline (VS Code 扩展)

- Claude desktop

- Claude code

- Amp

资源

注意事项

- 请将 API 密钥设置为环境变量

TEMPMAIL_API_KEY。请注意不要丢失,并且不要在公开场所泄露 - 基础 URL 可以通过环境变量

TEMPMAIL_BASE_URL自定义(默认为https://chat-tempmail.com) - 临时邮箱地址会根据设置的有效期自动失效

- 在分页查询中使用

nextCursor可以获取更多数据 - 请确保在 MCP 客户端配置文件中正确设置了环境变量

许可证

MIT

贡献

欢迎提交 Issue 和 Pull Request 。

实战截图