这是一个创建于 2741 天前的主题,其中的信息可能已经有所发展或是发生改变。

微信上传图片时有图片编辑功能,上传后竟然被人还原了,这是怎么做到的?

说下我的思路,我确认了一下在图片编辑完毕之后,这个编辑完毕的图片并没有存到本地,只有点了发送,该图片才会存到本地,也就是说原图是一定被上传到微信服务端了。于是服务端会有两个图片的 url。本来觉得可以在 web 微信上发现一些什么,但是找来找去也之后编辑后的图片 url。而且我觉得微信不至于这么蠢把原图的 url 公布出来吧?但是就是被人还原成原图了,实在想不明白,而 app 端消息又不太好监听,有没有懂的人来讲讲这到底是怎么回事?

第 1 条附言 · 2018-06-15 08:33:47 +08:00

不好意思各位,表述上好像有点问题,简单的讲就是 我传给某人一张图,但这张图上某些信息被我用微信的图片编辑打了码,但对方却仍然通过某种手段看到了码中的内容

第 2 条附言 · 2018-06-15 09:25:45 +08:00

让我上图其实真的没什么意义的,即便我发上来,也只是一张打了马赛克的图。图片上本身保存的信息是追溯不到原图的。

如果微信没有上传原图,那就更不能理解对方能够看到马赛克内容的原因了

操作失误是不可能的,因为聊天记录就在那里,我发上去的就真的只是一张打码的图。

第 3 条附言 · 2018-06-15 09:36:42 +08:00

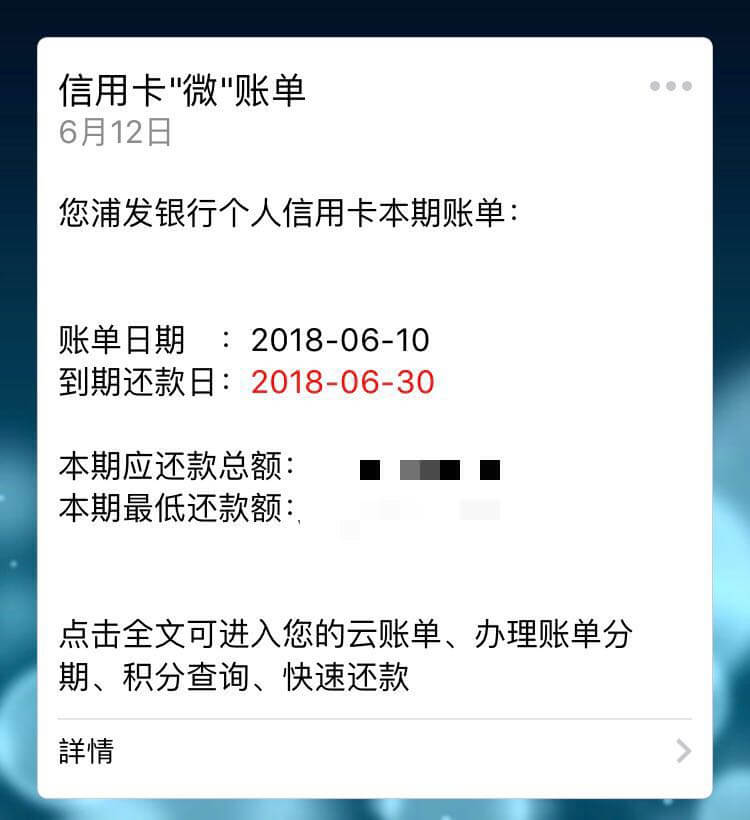

这样,我放一张图片上来。

然后对方看到了我的账单金额这样子

第 4 条附言 · 2018-06-15 09:36:59 +08:00

第 5 条附言 · 2018-06-15 10:21:24 +08:00

第 6 条附言 · 2018-06-22 11:27:12 +08:00

马赛克逆向算法。并非微信泄漏原图。

此帖完结。

此帖完结。

1

oh 2018-06-15 02:41:15 +08:00 via iPhone

打码的图和还原的图发上来看看,

是只有一张 还是多张, 是对话发给别人被还原 还是哪里上传被还原, 说得都不清不楚的… 点发送了才保存到本地 怎么就得出原图被上传到微信的这个结论的呢? |

3

Muniesa 2018-06-15 07:35:22 +08:00 via Android

不明白这个思路,断网情况下又不是不能编辑

|

4

cigarzh 2018-06-15 08:02:43 +08:00 via iPhone

肯定丢失信息了

|

5

yingfengi 2018-06-15 08:29:41 +08:00 via Android

是不是网络上找得到原图,识图搜索搜到的

|

6

jecshcier OP @oh 简单的说就是,我发了一张图,通过微信的图片编辑打了码,但对方用了某种手段看到了我打码的内容。

|

7

1daydayde 2018-06-15 08:35:09 +08:00 via iPhone

show me your photo

|

9

R18 2018-06-15 08:45:44 +08:00

不会吧?难道微信打码只是图层覆盖? PS 把打码的层去掉就 OK 了?

|

10

ihancheng 2018-06-15 08:51:41 +08:00 via Android

断网情况下也可以 ps,然后发出去

|

12

geying 2018-06-15 09:10:28 +08:00

上图

|

13

hatw 2018-06-15 09:12:09 +08:00

这么神奇?关注。。。

|

14

kenorizon 2018-06-15 09:16:30 +08:00 via iPhone

点发送了才保存到本地 不能得出原图被上传到微信的这个结论的。

一个最简单的测试方法,准备一张大一点(比如 10MB )的图,打马赛克,原图发送,然后记录网络流量,和发出后的图片大小(打马赛克后图片大小可能有变化) 然后比较网络流量和发出的图片大小,如果网络流量是 10MB+发出的图片大小,楼主的结论才成立(不考虑延迟上传的话) 个人不认同楼主的猜测,应该是对方用其他手段(比如识图)找出的原图。 |

15

qiayue PRO 基本上是操作错误

|

16

xomix 2018-06-15 09:22:18 +08:00

你这种情况最常见就是机票火车票打码文字不打码各种二维码条形码,别人一个扫一扫就扫出来结果了,还有文字条码都打码不打码航班号、车次号等信息的,我就不继续举例了。

|

17

jasonyang9 2018-06-15 09:24:54 +08:00

有一些马赛克是可逆的,别问我为什么知道 :dog:

|

19

rESHARP 2018-06-15 09:35:26 +08:00 via iPhone

涂得不够黑,然后那边加到 ps 里调一下对比度之类的就显露了

|

20

CEBBCAT 2018-06-15 10:01:38 +08:00

简而言之就是信息是否灭失的问题,要真从技术手段去还原的话:

1. 金额是数字没跑,降低猜解难度 2. 普通马赛克(方块和高斯模糊)和直接涂黑块相比都能保有一定的原始信息 So ……还是有可能的(但会不会是图片的缩略图被人解出来看到了?) |

21

justfindu 2018-06-15 10:11:35 +08:00

那你就不能问问那个看到信息的人吗?

|

23

CEBBCAT 2018-06-15 10:18:04 +08:00

|

24

jecshcier OP @CEBBCAT 补了图。我觉得别的技术手段都过于复杂了,这些信息没有重要到让对方这么麻烦去获取。我觉得最可能的就是抓包了,应该是暴露了原图

|

25

dudu431 2018-06-15 10:24:29 +08:00

楼主是不是 Android

|

28

ELLIA 2018-06-15 10:38:41 +08:00

所以,确定泄露途径一定是微信上传的吗?不考虑别的泄露途径?

|

29

dudu431 2018-06-15 10:40:22 +08:00

@jecshcier 之前 Android 微信遇到一个情况是发图片过去,对方看到的缩略图是发送者手机图库里前一张图片的,打开又是正确的,货不对版。

|

30

jecshcier OP |

31

ELLIA 2018-06-15 11:09:51 +08:00

@jecshcier #27 上面的示例图基本是不能还原的,对修改成这样马赛克的图基本没有什么办法。

所以基本对打码的图片没辙,那么微信方面上传了原图还生成了一个链接,如果可以我觉得这么大的事儿不也太可能一直匿到现在。 表述没有说对面到底拿到了什么,比如对方拿到了原图?还是说只是拿到了原图上打码的信息? 如果说只是信息的话,不会可能通过别的途径吗? |

32

eastlhu 2018-06-15 11:17:56 +08:00 via iPhone

关注下这个问题

|

33

cjpjxjx 2018-06-15 11:20:05 +08:00 via Android

所以对方到底是只得到了内容还是得到了没打码的原图,这个问题很关键

|

34

jecshcier OP @ELLIA 不知道对方是不是拿到了原图,但他的确直接把金额讲出来了。。。至于其它途径。。。图是我自己手机截的,我是 ios。怎么想都想不到其它途径

|

36

ELLIA 2018-06-15 12:07:21 +08:00

@jecshcier #31 那你就没法确定是原图泄露了,具体说就是对面是通过微信方面查看到了原图这个途径是不能确定的。所以考虑别的泄露可能

|

37

dtlqwjj 2018-06-15 13:25:33 +08:00

把图片编辑下,调高亮度就可以看见打码内容。

|

38

ilaipi 2018-06-15 13:27:47 +08:00

打码的图理论上有木有恢复的可行性?

如果没有,那就是其它途径泄漏的。可能什么时候其它渠道误发过什么的不记得了 |

42

also24 2018-06-15 14:09:06 +08:00

楼主这问题,让我不由得想起一条多年前的聊天记录 楼主这问题,让我不由得想起一条多年前的聊天记录 |

44

jimmy2010 2018-06-15 16:22:51 +08:00 via Android

你能不能直接问对方怎么看到的

|

47

xenme 2018-06-15 19:11:49 +08:00 via iPhone

从描述来看就是马赛克太淡了,调整亮度或者各个颜色通道导致的

|

48

QQ842562342 2018-06-15 19:21:34 +08:00

所以我现在打码都是颜色来一层 再来一层马赛克 我不信你还能看到

|

49

jecshcier OP @xenme 老哥,我不明白,我发出来的这张图,可以通过调亮度显示马赛克里面的内容?都能否详解?

|

50

laoyur 2018-06-15 20:32:11 +08:00

各位说能通过调节亮度啥的还原出楼主那张图中金额的,倒是把你们结果贴出来,让大家膜拜下啊

|

51

jecshcier OP @laoyur 虽然不太信,但是还是很想知道亮度调高能看得见是什么原理。。

我看遍了我的朋友圈,没有任何透露相关图片的信息,在聊天记录里也没有。我始终觉得一定是原图传到了微信服务器上。对方手机上一定装了类似于抢红包一样的监听微信消息的工具,解析了这个原图 url。我本地只有抓 http 请求包的工具,对于 app 原生抓包,真的毫无经验。。。 |

52

laydown 2018-06-15 20:56:53 +08:00

对方没直接告诉你是“直接看到原图”还是他“用别的手段恢复才看到原图”吗?

|

53

laydown 2018-06-15 20:59:32 +08:00

“某种手段”,是对方通过该手段直接看到了没打马赛克的原图,还是用技术手段处理掉马赛克后知道原图呢?

|

54

p1gd0g 2018-06-15 21:00:29 +08:00

马赛克可逆的话,日本小姐姐怕是要哭瞎啦。

|

55

watzds 2018-06-15 21:09:13 +08:00 via Android

对方能查银行信息

还款金额是个常规数字,比如年费? 知道你信用卡用了多少钱 你用了第三方记账类 app ? 还有你这图没啥信息为什么要发给别人看 |

56

watzds 2018-06-15 21:14:11 +08:00 via Android

还有可能对方瞎猜的,手机上有病毒等

还有图片压缩算法有关,这又不是位图覆盖像素,有可能还包含蛛丝马迹 |

57

x86 2018-06-15 21:20:57 +08:00 via iPhone

传说中阅片无数心中自然无码?

|

60

uptime 2018-06-15 21:45:40 +08:00

洗洗睡,只是看到内容,不是看到原图。

真的是看到原图,麻烦 LZ 的这位朋友加下我,我有个图片包需要 LZ 朋友帮忙 |

61

uptime 2018-06-15 21:56:44 +08:00

天海翼众多作品当中,仅仅只有 4 年前的一支作品,因为工作人员打码不小心,在 33 分钟时其中的一帧打码打偏了,也就只有 0.016 秒时间里春光咋现

LZ 朋友加下我呗 |

63

takato 2018-06-15 22:25:10 +08:00

有没有人觉得马赛克算法很像 Max Pooling 和 Average Pooling ?

而且对方知道你涂掉的一定是数字。而且微信公众号里字体大小和间隔都是已知的。。 其实隐含条件透露了很多了。。 |

64

watzds 2018-06-16 07:15:48 +08:00 via Android

怎么就确定是图片泄露的金额呢?很多其他途径也能知道你的金额。我也能查询到某些银行的这类信息。

还有对方是什么身份,为什么不直接问,别告诉我是黑客。 |

65

wodesanxia 2018-08-01 06:37:25 +08:00

@jecshcier 麻烦 LZ 的朋友加下我,我也有微信图片需要 LZ 朋友帮忙,可以有偿寻求帮忙,QQ1255861552 微信 18202858698

|