这是一个创建于 2078 天前的主题,其中的信息可能已经有所发展或是发生改变。

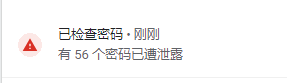

如题,周末觉得 chrome 有点卡,完全删除了又重装,看到个密码检查的功能,然后扫描一看,吓一跳!

图片: https://imgchr.com/i/dZ8gq1

还有好多关键账户的密码也泄露了,吓的我连夜修改密码,但仔细一想, 网站的密码管理确实是个大问题。

大家都用啥管理密码呢,1Password 吗? 感觉有点贵啊,有咩有靠谱的方案呢

1

puzzle9 2020 年 8 月 17 日 随机生成 保存到浏览器 手机上用 play 密码填充

|

2

masker 2020 年 8 月 17 日 via Android

谷歌自带密码推荐管理 and 谷歌存储密码

|

3

conanskyforce OP @puzzle9 safari 自带的随机生成?那 chrome 浏览器咋办

|

4

july1115 2020 年 8 月 17 日

原来 chrome 还有这功能,检查了一下,幸好没事

|

5

Yumwey 2020 年 8 月 17 日 via Android 好像你在别的电脑登录了就算泄露。

|

6

redtea 2020 年 8 月 17 日 via iPhone

keepass 免费但不方便。

|

7

zone10 2020 年 8 月 17 日 我是用域名加盐生成哈希值,用哈希值当密码,虽然不算安全起码比裸密码好, https://github.com/guaifish/hashpass

|

9

daiqiangbudainiu 2020 年 8 月 17 日 我是买断的 1password

|

10

overspilt 2020 年 8 月 17 日 lastpass

|

11

lmoon 2020 年 8 月 17 日 via Android 自建 bitwarden

|

12

wangritian 2020 年 8 月 17 日

我有 3 个密码,1 是超级简单能送别人用的,2 是稍微复杂一点用于被盗也不可惜的网站,3 是特别复杂带特殊符号的,更谨慎一点可以在 3 的基础上留 2 个字符位描述网站,比如 jd/tb,脑子就可以记住

|

13

raysonlu 2020 年 8 月 17 日

仅仅记在脑子里永远都不会泄漏

|

14

heyjei 2020 年 8 月 17 日

我 304 个站点泄露密码,我都看都没看一眼,泄露就泄露呗,又没艳照,存款还负的,送给你吧。。

|

15

xinple 2020 年 8 月 17 日 Bitwarden 免费的,挺好用。刚从 1Password 转过来。

|

16

volvo007 2020 年 8 月 17 日 有时间的话可以尝试密码都改一遍

推荐 前缀 + 核心 + 后缀的方式 前缀可以是该网站的域名部分;核心是所有网站都用的,可长可短,包含大小写数字特殊字符;后缀是自己的一些分类或者用来补全密码长度的 这样记住很短的核心部分,即使到不同的网站,密码强度有保障也不容易忘 |

17

lusi1990 2020 年 8 月 17 日 记在脑子里也会泄露, 只要有一方泄漏就没有了

|

18

ftu 2020 年 8 月 17 日 via iPhone

1p 家庭车还是便宜的,11 刀左右一年

|

19

klgd 2020 年 8 月 17 日

自建 bitwarden,随机生成密码

里面也有密码泄漏检查 |

20

Tyuans 2020 年 8 月 17 日

我早年最常用的一个密码泄露了,有的网站还是懒得改,也没啥问题。

|

21

DJQTDJ 2020 年 8 月 17 日

google 曾经卖过一款 u 盘,u 盘里面存着各种密码,不需要输入直接插上就自动登陆

|

22

dr1q65MfKFKHnJr6 2020 年 8 月 17 日

如果家里 和 办公电脑都登录一个账号,chrome 都算成密码泄露。至少刚开始一直提示密码泄露。

|

23

rockeyshao 2020 年 8 月 17 日

这个检查不准,估计是看有没有其他 chrome 登录了同样的账号

|

24

superszy 2020 年 8 月 17 日

Bitwarden,自建服务

|

25

manus 2020 年 8 月 17 日

都用 Chrome 了 不知道可以自动生成密码吗

|

26

xingyuc 2020 年 8 月 17 日

首先提醒 Chrome 自带密码保存不安全,我之前一直在用,前段时间发现可以被软件导出

|

27

xuanbg 2020 年 8 月 17 日

譬如 v2 这种,我都是用的通用的密码,从来不改。泄漏就泄漏,又没啥可泄漏的东西。重要的密码一站一密,心血来潮就换一个。

|

29

ZehaiZhang 2020 年 8 月 17 日

(泄漏就泄漏吧,反正也没钱

|

30

senup 2020 年 8 月 17 日

现在用的 keepass,主要是学习成本高,导致现在懒得用其他软件

|

31

itskingname 2020 年 8 月 17 日

我的是:未发现任何已泄露的密码

|

32

dko 2020 年 8 月 17 日

这里面的泄漏也包括你的密码和别人的一样,也算泄漏

|

33

hahasong 2020 年 8 月 17 日

这个不准的,我有多台电脑。在别的电脑上登录过,他也算泄漏

|

34

imaning 2020 年 8 月 17 日

一般不重要的网站,用户名和密码我是用的单独一组,重要网站用的另外一组用户名和密码,两个分开使用。

|

35

laev 2020 年 8 月 17 日

我刚改完几个密码,再次检测,泄露得更多了,似乎挂微批恩改密码也会算成是密码泄露!?

|

36

masker 2020 年 8 月 17 日 via Android

@xingyuc 那也没多大事。 网络账户里边都没钱,也没有真实个人信息。 主要是 Linux Windows Android iPad 有一个 chrome 然后登陆同一个 Gmail 就可以密码通用了,太舒服了 。 当然 Windows 也不会胡乱安装东西的啦

|

37

wongho 2020 年 8 月 17 日

查了一下发现有个陌生账号在我的 chrome 登录过并记住了密码....

|

38

mylara 2020 年 8 月 17 日

一直使用 lastpass

|

39

qiaobeier 2020 年 8 月 17 日

我不相信密码,甚至我对两步验证保持怀疑。

|

40

yulihao 2020 年 8 月 17 日

|

41

wzq001 2020 年 8 月 17 日

仔细操作了下,俩 demo 站密码泄露,呼~~~我去玩游戏了

|

42

coolmint 2020 年 8 月 17 日 via Android

chrome 也能自动生成随机密码,不过我现在免费用 enpass,准备转 bitwarden

|

43

toan 2020 年 8 月 17 日

每个网站密码不一样,多数网站无所谓。

切忌使用同一个密码。 |

44

Felldeadbird 2020 年 8 月 17 日

chrome 的密码检查功能太弱了。

我的开发环境,各种提示泄露。我直接关闭了。 |

45

Molita 2020 年 8 月 17 日

keepass

|

46

EIJAM 2020 年 8 月 17 日 via iPhone

KeepassXC 。每个账号的密码都不同,全是自动生成的。只需要记住主密码,两台电脑本地+iCloud 备份

|

47

richarddingcn 2020 年 8 月 17 日

看了下 全是我开发用的 123456 密码泄露就泄露吧。。。

|

48

loli 2020 年 8 月 17 日 via Android

我在用 enpass,也有类似功能。

我理解的是这个泄露只检测密码不检查账号。 依据:很多账号我从不在其他地方用,相关站点也没相关的泄露新闻。 当然不是说没危险,但是至少降低了 49%吧,账号密码全泄露算第一级,这种就是假设黑客手里有个专用的密码库用来爆破,所有账号都要依次跑一遍(首先还得弄到相关账号)。至少在我认为账号和密码不相关的情况下危险性没那么高。 |

49

pygKent 2020 年 8 月 17 日

|

50

learningman 2020 年 8 月 17 日

|

51

Cielsky 2020 年 8 月 17 日 via Android

keepass 。防密码泄露不如防被撞库,不同网站密码一定不要一样

|

52

Hugehard 2020 年 8 月 17 日

@warcraft1236 #9 1pwd 怎么买断?不是订阅的吗?

|

53

wanyulaowang 2020 年 8 月 17 日 via Android

我用的 Bitwarden,还不错( ゚∀ ゚),能自建服务

|

54

Visitor233 2020 年 8 月 17 日 复杂密码能防止谁登录?对象,黑客?不,其实是你自己,我 tm 近 50 个不同的账号密码,只能记脑子里 7 个,其他的都是重置密码登录,或者再注册一个。心塞.jpg

|

56

yiqiao 2020 年 8 月 17 日

lastpass 免费,没装客户端,浏览器插件。好像有 app 但是没装。现在忘记密码都是上去浏览器登录后查看。

|

57

Hsueh 2020 年 8 月 17 日

@wangritian 同道中人!

|

58

zhouyou457 2020 年 8 月 17 日

检查了一下,发现泄露的全是内网环境的密码...

不过倒是无所谓,已经用了几年的 1pass,现在基本上我所有的密码都是 1pass 生成的... |

59

295464512 2020 年 8 月 17 日

谷歌还有这种功能的....

|

60

Donne 2020 年 8 月 17 日

我很多密码都是重复的,我感觉可能是重复密码会被侦测为泄露。

|

61

littlewing 2020 年 8 月 17 日

我的也很多泄漏的,不过无所谓了,都是一些没啥价值的网站用的统一密码

|

62

benedict00 2020 年 8 月 17 日 via Android

Bitwarden

|

63

las917vki 2020 年 8 月 17 日

楼主可以去试试那个 TG 社工库。

就知道你早就已经底裤都没有了。 |

64

alphadog619 2020 年 8 月 17 日

lastpass

|

65

icegaze 2020 年 8 月 17 日 via Android

所谓泄露,

只是说在已知的遗漏事故中出来的数据库里, 发现了和你存在 chrome 里的用户名 /密码 相同的数据吧? |

66

soji18 2020 年 8 月 17 日 via Android support.google.com/accounts/answer/9457609?p=saved-pw-checkup&hl=zh-Hans

我们会检查在众多数据泄露事件中泄露的密码和用户名组合,但我们检查的数据泄露事件列表可能并不完整。我们的列表包含诸如以下来源: 000webhost 17 Media 1.4B collection 7k7k Adobe Anti-public Badoo Bitly Collection 1-5 Dropbox Exploit.in iMesh Imgur Last.fm Lifeboat Mate1 Neopets 网易 Nexus Mods Pemiblanc R2Game Rambler 天涯 Tumblr VK VN Yandex 优酷 Zoosk 一个个的不知道点一下了解详情么,只会瞎猜…… |

69

jerryrib 2020 年 8 月 17 日

bitwarden 自建

|

70

fhsan 2020 年 8 月 17 日

firefox 支持自动生成并保存

|

71

djv 2020 年 8 月 17 日

重要的开了二次验证(比如 steam ),其他的按程度用简用繁,统共常用的就两个密码。

|

72

toou123 2020 年 8 月 17 日

查了只有 4 个泄露,而且都是本地的

|

73

chihiro2014 2020 年 8 月 17 日

看了下泄露的都是 admin 系列,也就是本地路由器 admin 12345

|

74

AsianChampion 2020 年 8 月 17 日

颜值+细节 最好的应该还是 1Pass , 可以用买断版的,才几十块钱, 然后通过 iCloud 同步 , iOS 端也能免费用了

|

75

mortal 2020 年 8 月 17 日 via iPhone

Lz 上 1p 车吗

|

76

b0644170fc 2020 年 8 月 17 日

@warcraft1236 大佬,怎样才能买断?我刚刚去网站看了,还是只能按年付费

|

77

daiqiangbudainiu 2020 年 8 月 17 日

@b0644170fc 官网下载安装包,装上之后,购买的时候,会打开一个网页,这个网页上有买断的。我是在 Mac 上这么做的,win 就不知道了

|

78

Jahoo369 2020 年 8 月 17 日

@AsianChampion 现在几十块钱买不到了吧

|

79

tiiis 2020 年 8 月 17 日

全是内网。。。

|

80

hwb900501 2020 年 8 月 17 日

1password 也泄露了怎么办?

|

81

pnongrata 2020 年 8 月 17 日

|

82

lozt 2020 年 8 月 17 日

纯离线的可以考虑 keepassxc,本地数据库文件,多端同步的话要借助外部同步工具,然后就是没有软件基本就无法知道自己的密码了;

自己有 vps 的话可以自己搭 BitWarden,试用了下,有网页端管理洁面,还挺香的感觉 |

83

LokiSharp 2020 年 8 月 17 日

托管给 1pass 了,没有一个一样的密码,无压力

|

84

HereApp 2020 年 8 月 17 日

1Password 或者 LastPass 都挺好的

|

85

hiapk 2020 年 8 月 17 日

有 174 个密码遭泄露`````````表示很淡定

都是一些陈年论坛或者网站的注册密码,都是简单的密码 |

86

nickzhong 2020 年 8 月 17 日 via Android

自建 Bitwarden 挺好用的

|

87

reus 2020 年 8 月 17 日

|

88

JerryZhi 2020 年 8 月 17 日

其实还好吧,有些是网站卖出去的,有些是被脱裤,有些是自己不小心。但是真正重要的密码我连谷歌都不信任,绝对不留下任何明文记录(包括纸张、任何 im 的聊天记录、浏览器记录)。要这都能泄露那就是银行的锅了。

|

89

nwg 2020 年 8 月 17 日

都有 2FA 你的密码早就不安全了 怕什么

|

90

nevermlnd 2020 年 8 月 17 日

我怎么觉得中文翻译有问题,英文版是 compromised passwords,一直以为只是重复使用的密码的提示

|

91

sonxzjw 2020 年 8 月 17 日

数个账户+18 位大小写字母数字特殊符号密码,多对多组成密码组,定期修改密码

emm...好像对于大多数人来说很难 |

93

ylsc633 2020 年 8 月 17 日

我检查了下 56 个泄露

全部都是一些 localhost 或者一些 github 上开源的地址,密码都是什么 admin admin 的这种的.. 因为顺手保存了.. 其他的正常的网站 一个都没有泄露.. 可能是因为我每个网站密码都不一样的原因吧.. 数字+可变字母(网站标识)+特殊字符(根据网站性质变换) |

94

ID2333 2020 年 8 月 17 日

只有不重要的密码,才用 chrome 密码管理~其他都是 keepass2

|

95

yongligua 2020 年 8 月 17 日

检查出我一堆内网地址的账号密码泄露。。

|

96

BruceXHe 2020 年 8 月 17 日

刚刚 NAS 自建立了 Bitwarden,浏览器也安装了插件,IOS 也安装了 APP 。

但是,我发现手机上的 APP 都支持微信登陆,网页都支持 QQ 登陆,我发现这货好像没啥用了。。。。 |

97

hack 2020 年 8 月 17 日

随机用户名搭配随机密码,chrome 保存用户名密码

|

98

winglight2016 2020 年 8 月 17 日

前几年出了密码泄露的新闻之后我就装了 lastpass,一直都用免费版,没发现什么收费功能。出了本地机器,其他密码全部都使用自动生成的 16 位密码,我觉得非常安全了。

|

99

Kvip 2020 年 8 月 17 日 前几天研究 MD5 加密,心血来潮把我常用的密码用 MD5 加密了下,之后我拿着密文到那些号称 MD5 解密破解的网站上试了一下(其实我也知道 MD5 加密是不可逆的,但还是下意识百度一下),结果还真让我把密码原文给还原了出来。

想到 MD5 的不可逆性,我随便找了个无规则较短的字符串拿去 MD5 加密,之后再去解密,这下那网站就解不出来了。 这件事引起了我的反思,其实并不是 md5 加密可逆,而是人家将在网上收集来的密码进行 md5 加密,之后存起来,只有数据库够大,没什么解不开的。 人家之所以能够解密我的密文,是有八九是我的密码在网上泄露了(想想应该是优酷泄露的)。吓得我赶紧将我那些账号密码给改了。 在此也给大家提个建议,大家可以先把自己密码 MD5 加密下,再拿去那些在线破解 MD5 的网站上试一下,如果被解出来了,说明你该换密码了。 |

100

kalista 2020 年 8 月 17 日

只有一个 admin,admin 的

|