这是一个创建于 1130 天前的主题,其中的信息可能已经有所发展或是发生改变。

https://v2ex.com/t/870828

上次发帖说流量异常的问题,升级了套餐,重置了订阅连接,今天又发现跑掉了 100G 流量。。。

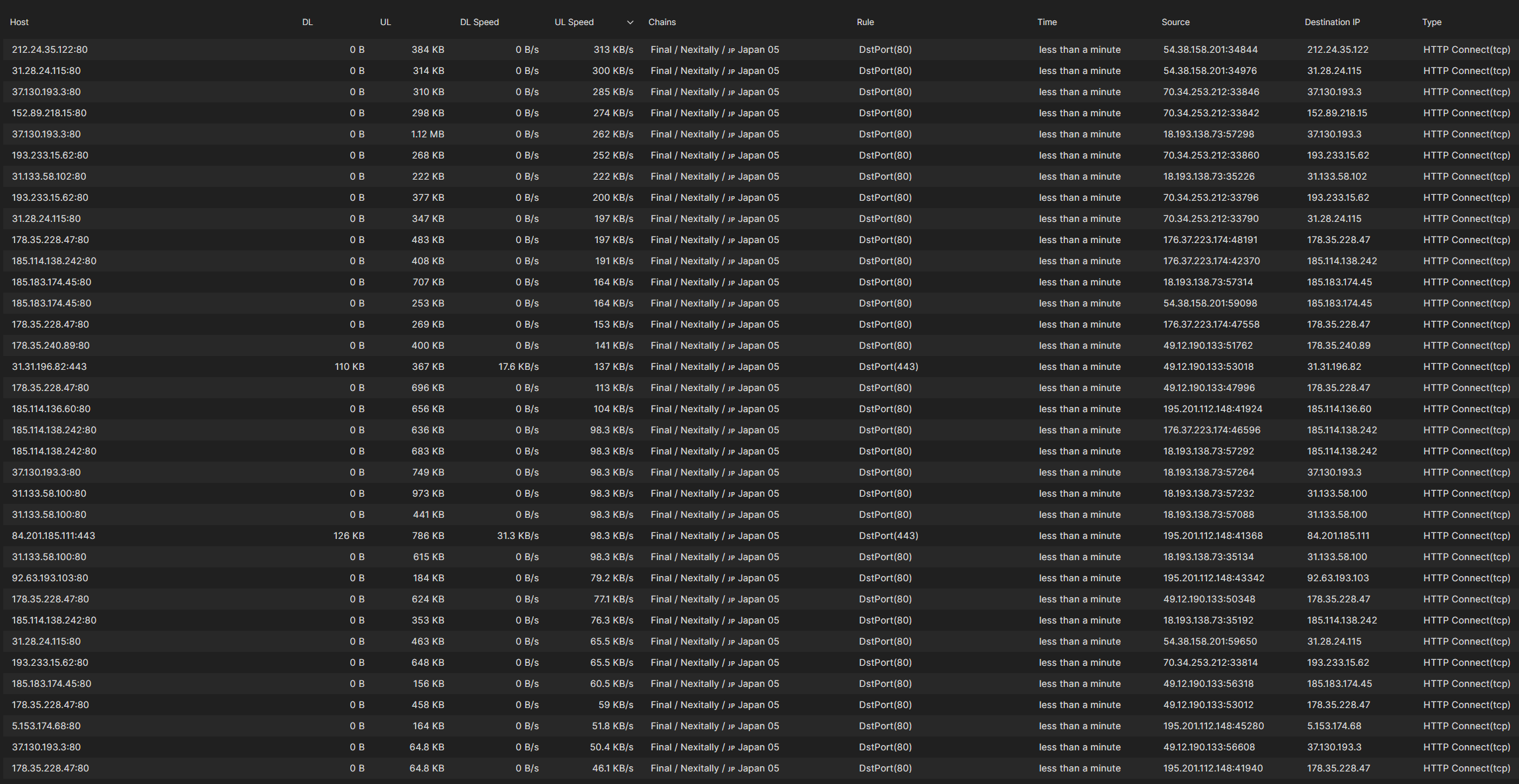

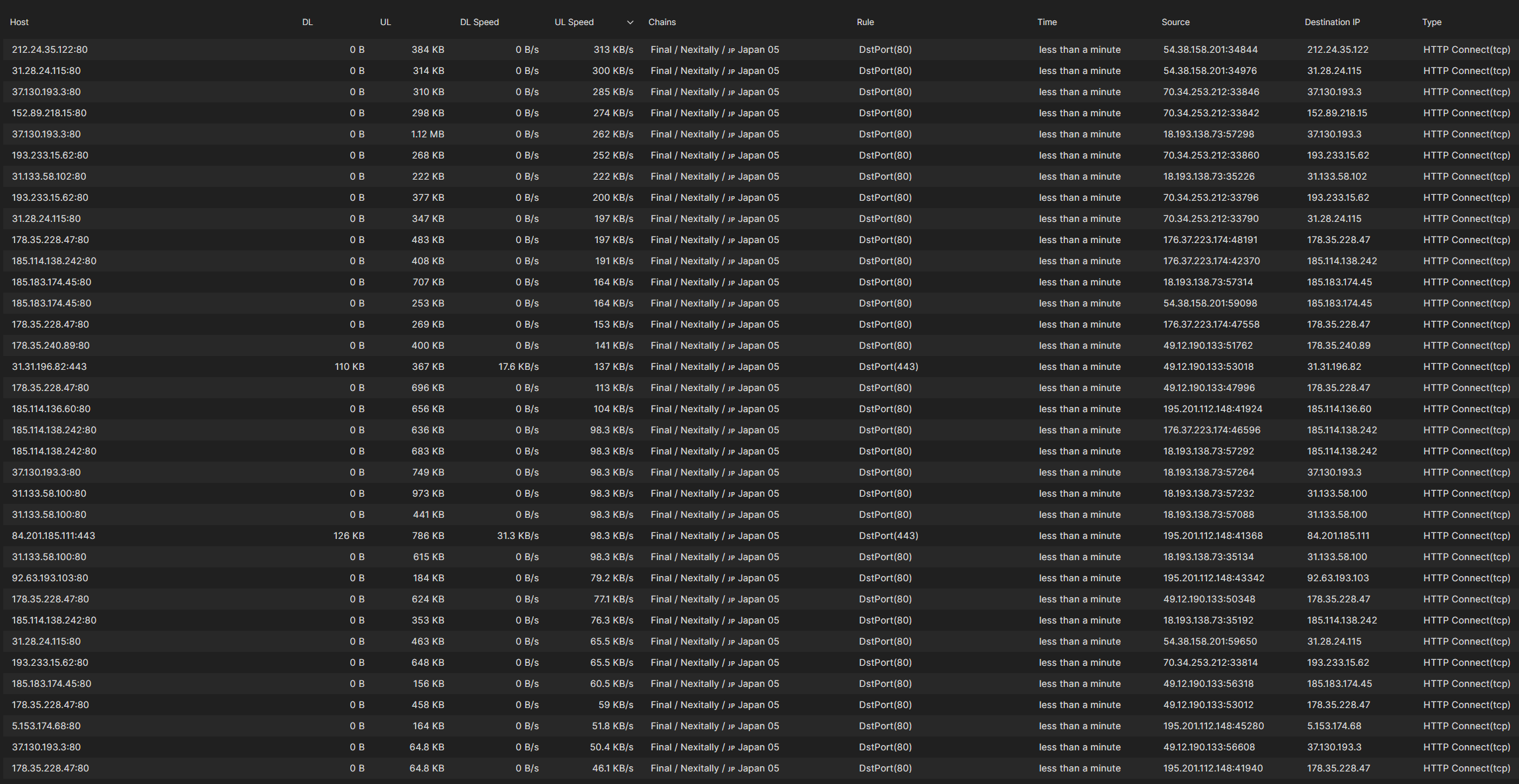

观察 yacd 控制面板里,有大量异常的连接,src 和 dst ip 都是外网 ip

软路由重新拨号后就正常了,但是担心还会再出现问题,请教下怎么排查呢?

固件 OpenWrt R21.3.27 GDQ v4.1[2021] Compiled by eSir

openclash v0.45.47-beta

上次发帖说流量异常的问题,升级了套餐,重置了订阅连接,今天又发现跑掉了 100G 流量。。。

观察 yacd 控制面板里,有大量异常的连接,src 和 dst ip 都是外网 ip

软路由重新拨号后就正常了,但是担心还会再出现问题,请教下怎么排查呢?

固件 OpenWrt R21.3.27 GDQ v4.1[2021] Compiled by eSir

openclash v0.45.47-beta

1

kele999 2022-08-14 14:30:41 +08:00

求大佬分析

|

2

cxtrinityy 2022-08-14 14:30:46 +08:00 via Android

netstat -apnt 看看这些链接都是哪个进程建立的,然后顺藤摸瓜 kill ,remove package

|

3

bytesfold 2022-08-14 14:42:49 +08:00 via iPhone

我只用官方固件自己装,别人编译的不知道放了啥料

|

4

bytesfold 2022-08-14 14:42:55 +08:00 via iPhone

我只用官方固件自己装,别人编译的不知道放了啥

|

5

1423 2022-08-14 14:47:18 +08:00

明显是被扫描作为公共免费代理了,你是部署在有公网 IP 的机器上监听了 0.0.0.0 吧

|

6

kokutou 2022-08-14 14:49:25 +08:00 via Android

换官方 openwrt 固件吧。。。

编译版固件就没一个用着顺心的。。。 |

7

ghjexxka 2022-08-14 14:56:49 +08:00

你是在 wan 配置了端口转发,发到 clash 的监听端口上了吗?

|

8

xjx0524 OP |

10

1423 2022-08-14 15:06:24 +08:00 等下次复现时,在拨号的路由器上查看下 tcp 连接有哪些

没猜错应该是一堆国外 IP 连进来 看连接推荐使用 sudo lsof -i -n -P | nali |

11

Ne 2022-08-14 15:20:14 +08:00 via Android

你有没有想过是机场给黑了。以前试过正常打开机场网站,但帐户不是我的,还有几百天🐶

|

12

HOMO114514 2022-08-14 15:31:04 +08:00 |

13

xjx0524 OP |

14

leloext 2022-08-14 15:33:01 +08:00 这是近两个月看到第二个跑流量的问题了,与上一个一样是 esir 的固件和 clash ,最后只查到跑流量 ip 反查出来的域名在 github 的更新配置文件上面,我没有用这样的环境,但可以按这个思路排查一下。

|

15

xjx0524 OP @chowdpa02k413 感觉可能是这个问题。。。但我是部署在路由器上的,肯定要 allow lan ,那应该是加一下 auth ?

|

16

xjx0524 OP @chowdpa02k413 查了下图里 dst 的 ip ,确实都是俄罗斯。。。

|

17

cxtrinityy 2022-08-14 15:54:20 +08:00 @xjx0524 那我看你那截图请求发起好像各种外网 ip 都有就应该和楼上说的差不多, 被别人蹭代理了, 你这个应该只是用来做路由器透明代理的吧, 没用过 clash, 不知道能不能像 v2ray 一样配置 routing 管理请求, 可以的话配置下只允许内网 source ip 的请求 , 或者监听地址改到内网地址别 0.0.0.0 了, 再不行就 firewall 自定义规则了

|

18

xjx0524 OP @1423

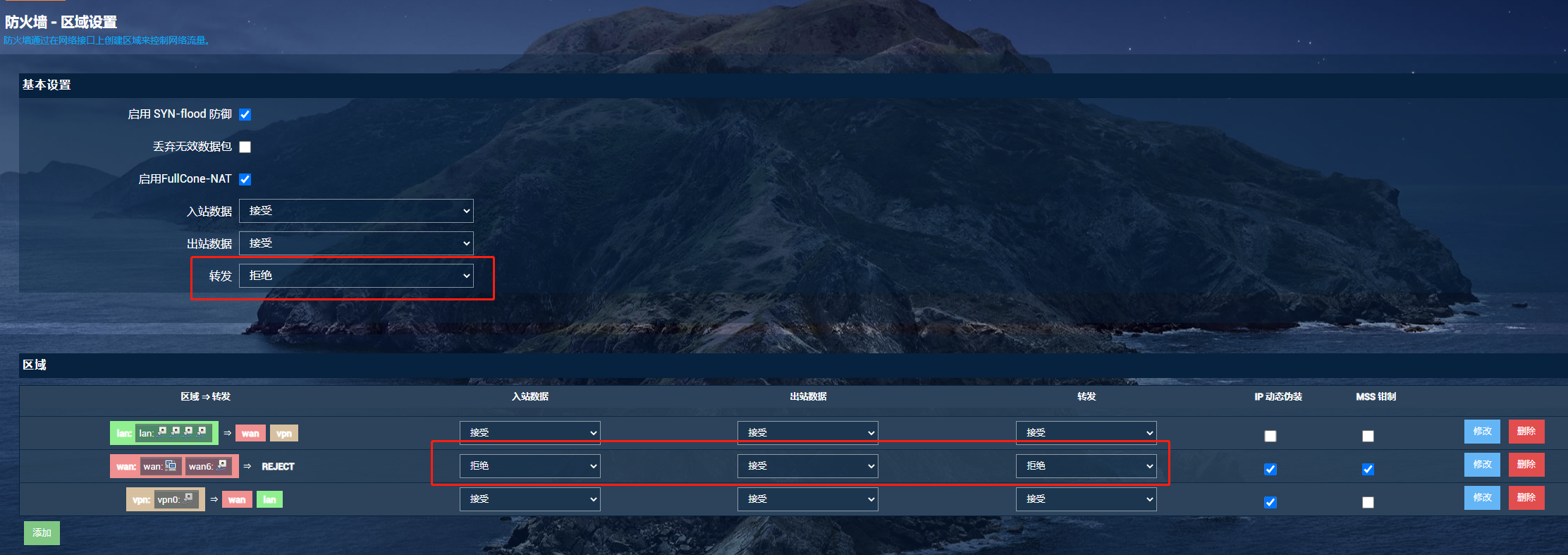

@leloext @cxtrinityy  在刚开始捣腾软路由时,由于不咋成熟的网络知识,看了网上乱七八糟的教程,为了配置端口转发,把这个红圈的地方全都改成了接受,刚测试下来默认拒绝也是能单独端口转发的。。。 所以这样改后,是不是外部就访问不到我的软路由的 7890 端口(openclash 的 http 代理端口)了? |

19

pigmen 2022-08-14 16:24:57 +08:00

你这明显是暴露到公网上去被人搞到了呀,要么加 auth ,要么别暴露到公网

|

20

leloext 2022-08-14 17:02:44 +08:00 @xjx0524 更好的做法是 clash 的地址改成内网或 127 。顺便澄清一事,跑流量这两例刚好都是用到那个固件和这个软件,仅此而已,不代表那个固件或软件有问题。第一例那个帖子(不在这里)已经不见了。

|

21

zachary99 2022-08-14 19:37:17 +08:00

我前几个月就是刷了恩山某个固件,然后 vps 给封了,说滥发邮件。现在找个固件用了俩月不打算乱刷了。

|

22

jakes 2022-08-14 19:49:37 +08:00 很显然是把 socks 映射到公网被扫了,Nexitally 发了很多次公告提醒别这样搞。

|

23

CKR 2022-08-14 21:35:03 +08:00 via Android

跟 op 一样同款机场,同款固件,不过用的 ssr+ 这两天被封了两次了

在 openwrt 自带的实时连接那里看源地址全是我的公网 ip 。 |

24

shao 2022-08-14 22:16:21 +08:00

最新版的 openclash 默认带了 sock5/http 代理, 在 openclash 全局设置最下方,“设置 SOCKS5/HTTP(S) 认证信息”

是不是这个自带的用户和密码泄露了?关闭其试试看。 |

25

shao 2022-08-14 22:21:17 +08:00

这个自带的默认认证信息会明文写入运行配置中,或许这个配置文件被泄露了,也有可能。

|

26

Makira 2022-08-14 23:11:05 +08:00 via Android 路由器不能 allow lan 把,直接监听 0.0.0.0 了,你得手动指定路由器内网 IP ,除非防火墙阻拦 wan 传入端口。你之前没拒绝,现在拒绝了应该就行了

|

27

kosmgco 2022-08-15 09:10:57 +08:00

出现了相同的情况,大部分请求是到俄罗斯,上传流量几百 G ,后面把来自公网的连接都禁了只留自己的 ip 就好了

|

28

himarrin 2022-08-15 09:35:53 +08:00 openclash 全局设置里的仅允许内网勾选上

|

30

D5dRvCVRmuC4qz6Z 2022-08-15 15:50:47 +08:00 via iPhone

配置中开启认证

# authentication of local SOCKS5/HTTP(S) server authentication: # - "user1:pass1" # - "user2:pass2" |

31

jiayouzl 2023-01-05 12:22:36 +08:00

我之前用 passwall 好久了一直没问题,昨天心血来潮换了 openclash,短短 2 个多小时,梯子被消耗 160G 流量,没流量被梯子官方封了,我靠!重置链接+密码换回 passwall 后一切正常了,得了安心用 passwall 吧,这个垃圾 openclash 吓死我了.

|

33

cnfjice 2023-12-23 11:52:26 +08:00

为了方便,把 SOCKS5 映射到公网了,还没加密,结果几千条连接,关闭就好了。

|

34

kobeguang 2024-07-17 13:50:40 +08:00

谢谢,同样遇到了这个问题。按照大家的回复,解决了。

|